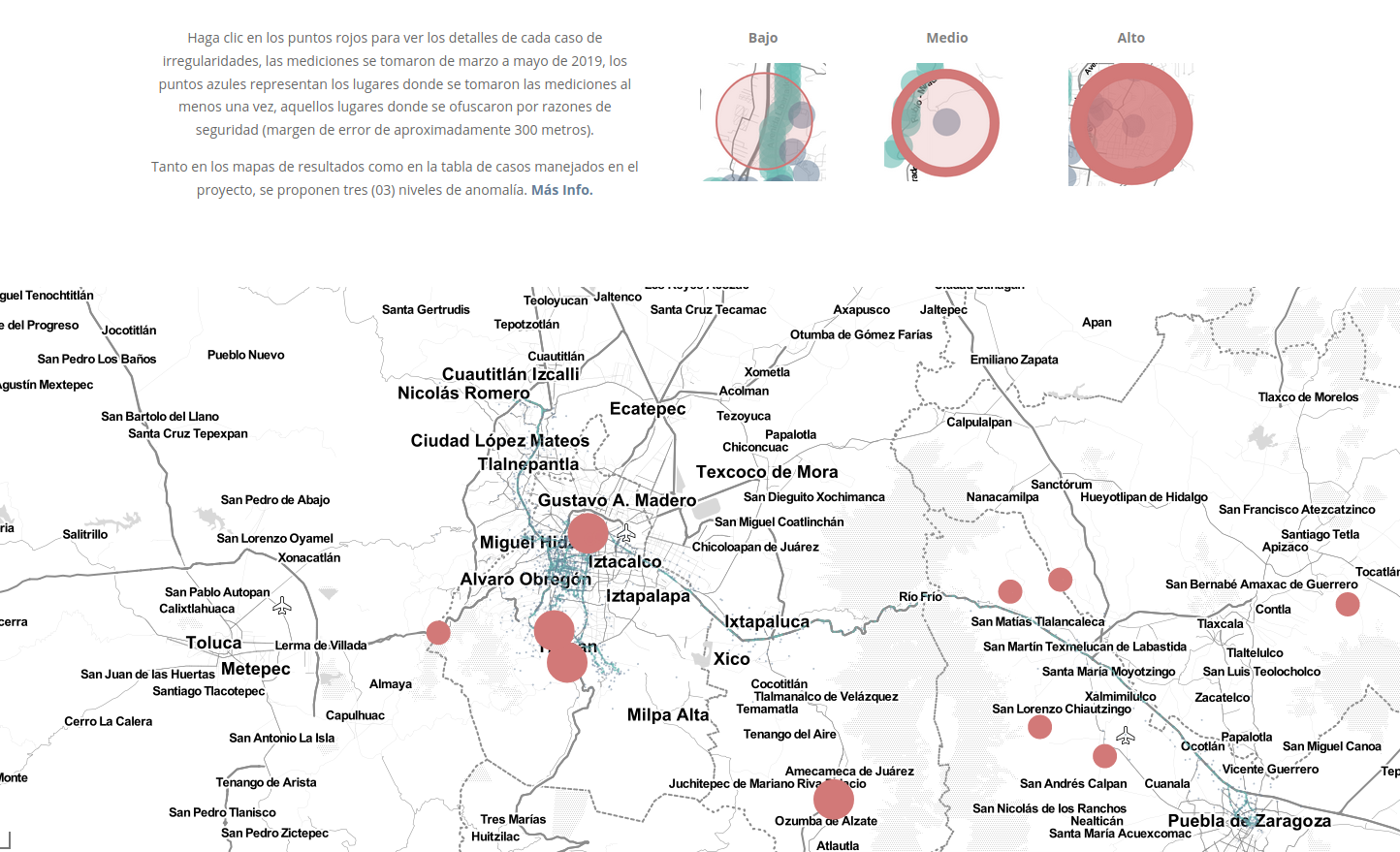

El equipo chileno de investigación South Lighthouse ubicó en el Valle de México 21 antenas con irregularidades, que podrían estar siendo usadas para espiar oficinas de gobierno, cuarteles militares o medios.

Por Ricardo Balderas*

La actual administración firmó tres contratos con una empresa dedicada al espionaje y sus productos operan en la Ciudad de México sin que exista regulación al respecto. El equipo chileno de South Lighthouse que desarrolló Fake Antenna Detection Project (FADe, por sus siglas en inglés) realizó un análisis de antenas de transmisión celular en tres países y una frontera, al que PODER tuvo acceso en exclusiva.

México es el segundo lugar con más casos de vulnerabilidades.

La investigación pudo ubicar en el Valle de México 21 antenas con irregularidades, ubicadas cerca de oficinas de gobierno, cuarteles militares y lugares donde se concentran periodistas o defensores de derechos humanos.

El objetivo del análisis de FADe es recabar información suficiente para determinar si en México, así como en el resto de países analizados, se hace uso de una tecnología conocida como IMSI Catcher o stingrays, que, entre otras cosas, permite a los ejecutores de la antena falsa interferir teléfonos celulares, atacarlos y/o recolectar información de los usurarios de telefonía sin su autorización.

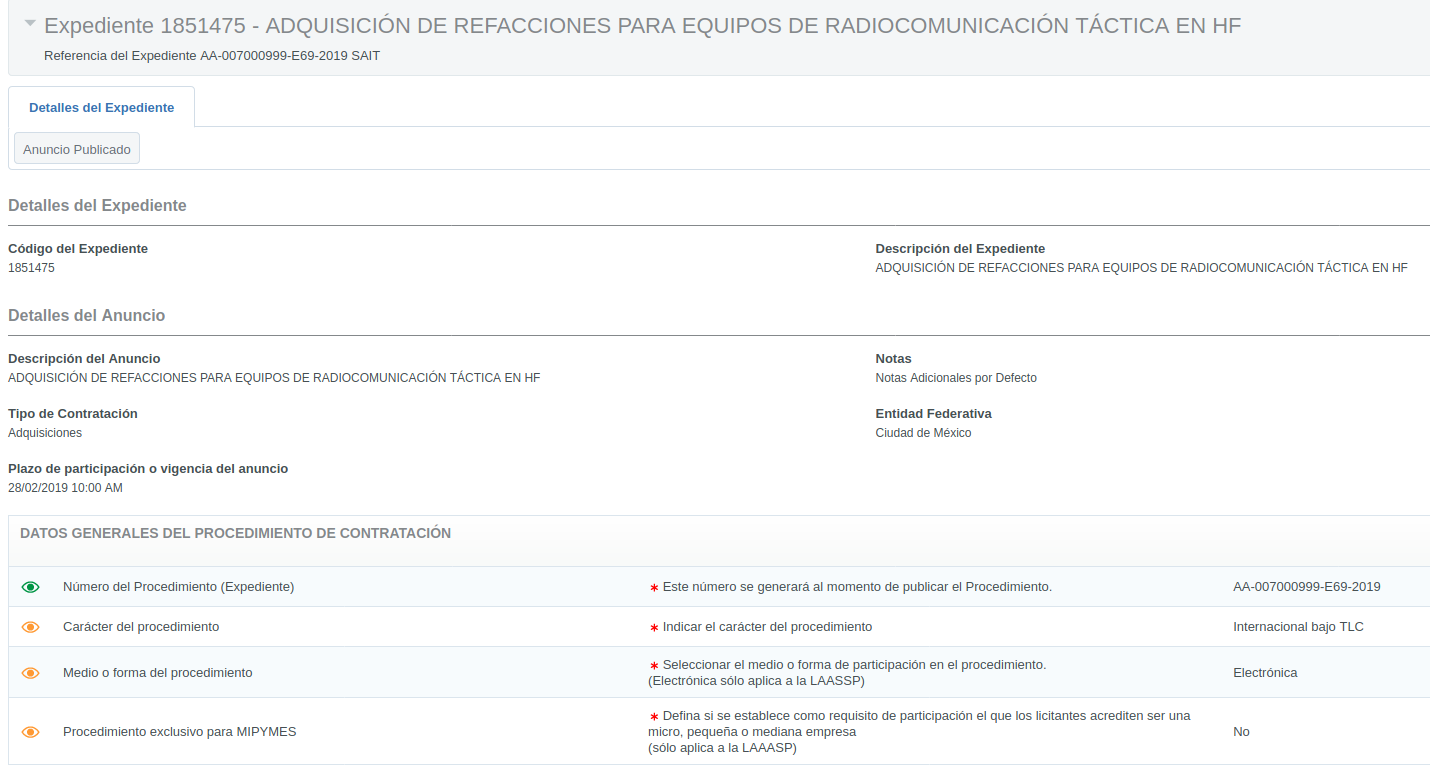

En México, L3Harris Technologies, Inc, la principal operadora de IMSI Catchers según la Red en Defensa de los Derechos Digitales (R3D), tiene en total 21 contratos con el gobierno federal, concedidos entre 2014 y 2019 y por un valor de 85 millones 552 mil 638 pesos con 89 centavos, según se puede comprobar en QuiénEsQuién.Wiki. Tres de ellos comenzaron en marzo, abril y julio de 2019, ya bajo la administración de Andrés Manuel López Obrador, con títulos como “Adquisición de refacciones para equipos de radiocomunicación táctica en HF” y “Ads. Eq. Radiocomunicación en HF para la construcción de un centro de entrenamiento conjunto de operaciones de paz”. El monto total de los tres contratos fue de un millón 8 mil 954 dólares (23 millones 94 mil 970 pesos).

La corporación, dueña de las marcas Harris Communications Division y Harris Corporation Communication Systems Segment y con sede en Florida (EU), está especializada en tecnología aeroespacial y de defensa, que ofrece soluciones para, según dicta su sitio web oficial, las misiones críticas de sus clientes gubernamentales y comerciales. También explican que el segmento de Sistemas de Misión Integrados de esa compañía proporciona aparatos de inteligencia, vigilancia y reconocimiento (ISR, por sus siglas en inglés) y sistemas de comunicación, así como soporte de gestión de flotas, desarrollo de sensores, modificaciones y servicios periódicos de mantenimiento de depósitos para los ISR que venden.

Las dependencias que realizaron los contratos para el gobierno actual fueron la Secretaría de la Defensa Nacional (SEDENA) y la Secretaría de Marina (SEMAR).

Este tipo de espionaje coincide con el escándalo del #GobiernoEspía -en el que se demostró espionaje a defensores de derechos humanos, periodistas y sus familiares– en el foco, es decir, los teléfonos celulares, aunque difiere en las técnicas.

Mientras que los primeros intentaban poner un malware -Pegasus- en el dispositivo, los IMSI Catchers suplantan una antena telefónica con el objetivo de capturar el tráfico de datos y llamadas. Si sales del radio de la antena, termina el espionaje.

¿En dónde hay más probabilidad de espionaje y cómo se investiga?

En México, la investigación Fake Antenna duró más de 90 días, recabando datos gracias a varios dispositivos con los que se logró analizar mil 801 antenas y descubrir 21 de ellas con actividad irregular. Tres fueron calificadas con el rango máximo de anomalías y, por ende, con altas probabilidades de ser una antena para espionaje. Algunos de los parámetros analizados fueron la ubicación geográfica, valores atípicos de la configuración e inconsistencias de tiempo.

La antena con más irregularidades (21 anomalías) está ubicada en la autopista 115-D, que conecta la Ciudad de México con Puebla y Morelos. Concretamente, está situada en la comunidad de Amecameca, y dentro de su radio está la Fiscalía General de Justicia del Estado de México y del Campo Militar 37-B de la SEDENA.

En segundo lugar, se encuentra la ubicada en la Autopista México-Marquesa, casi en los límites de Ciudad de México con el Estado de México. En tercer lugar, por número de apariciones en el listado de inconsistencias, se encuentra el corazón de la CDMX. La Plaza de la Constitución, también conocida como Zócalo capitalino. Ahí, la cantidad de antenas con irregularidades es la más alta del registro realizado en toda la ciudad.

En el radar de estas antenas con irregularidades, también aparecen el Palacio de Bellas Artes, Avenida Paseo de la Reforma, Parque San José, el Palacio Legislativo, el Archivo General de las Notarías, el Heroico Colegio Militar, la Plaza de la Constitución, Anillo Periférico, Avenida Insurgentes, el Instituto Nacional de Pediatría y plaza Perisur, entre otros.

Es importante mencionar que todas las antenas con irregularidades están ubicadas en zonas geográficas donde comúnmente se encuentran oficinas de gobierno, cuarteles militares, ocurren manifestaciones y/o hay grupos grandes de periodistas y defensores de derechos humanos.

¿Quién opera las antenas falsas?

Según los datos de FADe, podemos afirmar la existencia de antenas con irregularidades importantes en México y, a partir de los contratos, se demuestra que el Gobierno Federal cuenta con esta tecnología. Sin embargo, a falta de una regulación jurídica, es imposible saber quién las opera. En ciudades como Chicago, la policía busca IMSI Catchers operados por actores no autorizados.

El caso califica como una ilegalidad, explica el cofundador y codirector de SeguDigital, Phi. Es decir, tanto infectar dispositivos como rastrearlos para capturar sus datos es ilegal.

“Es importante mencionar que hay una Ley de Datos Personales que justamente debería protegernos para que no puedan usar este tipo de información con fines de espionaje, eso sí es ilegal”, comenta.

En el mismo sentido que el especialista en seguridad digital, la R3D advierte ilegalidad en estas adquisiciones en su informe del 2016: “Estos ataques fueron probados en redes de Estados Unidos y Canadá, lo que demuestra la latente vulnerabilidad ante los IMSI Catchers. En México, aunque existen reportes periodísticos de su adquisición, no se tiene regulación para su uso, por lo que se podrían considerar como intervención de comunicaciones privadas y constituir un acto ilegal” .

Es importante reiterar que aunque se haya determinado la existencia de irregularidades en las antenas o antenas falsas, es imposible determinar quién las opera.

“Aquí faltan algunas cuestiones como la de saber quién maneja estos IMSI Catchers. Una cosa es saber que ahí están y otra cosa es saber quién los opera o controla. Podemos tener sospechas, pero definitivamente será poco fácil de demostrar”, agrega Phi.

Según los resultados totales de la investigación, Caracas, en Venezuela, fue la ciudad con más antenas anómalas, con 33 casos; seguida por el Valle de México, en México, con 21; La Paz, en Bolivia, con 17, y finalmente, la frontera de Colombia con Venezuela, con 16 antenas.

PODER solicitó entrevista con el coronel encargado de la comunicación social de la Secretaría de Defensa Nacional, Francisco Antonio Enríquez Rojas, y hasta el cierre de esta edición las autoridades no han respondido a la petición.

Estas preguntas, con la existencia de documentación y pruebas de antenas con capacidad de espionaje masivo a la población, no pueden quedar sin contestar.

*Editada por Eduard Martín-Borregón